Crimes Informáticos no Brasil: O que a Lei Diz?

Olá, estudante e entusiasta da segurança digital!

No Ciberdicas, gostamos de desvendar temas complexos do mundo da tecnologia. Hoje, vamos analisar uma questão crucial que muitos alunos de direito e tecnologia enfrentam: Quais são os principais tipos de crimes informáticos na legislação brasileira e como eles se diferenciam?

Muitas vezes, vemos perguntas como esta:

Quais são os principais tipos de crimes informáticos previstos na legislação brasileira, e como eles se diferenciam de condutas que não são especificamente relacionadas à informática?

a. Fraude eletrônica

b. Invasão de dispositivo informático

c. Difamação online

d. Todos os anteriores são crimes informáticos próprios.

Vamos usar essa pergunta como ponto de partida para uma análise detalhada. A resposta pode parecer simples, mas ela esconde uma das distinções mais importantes do Direito Digital.

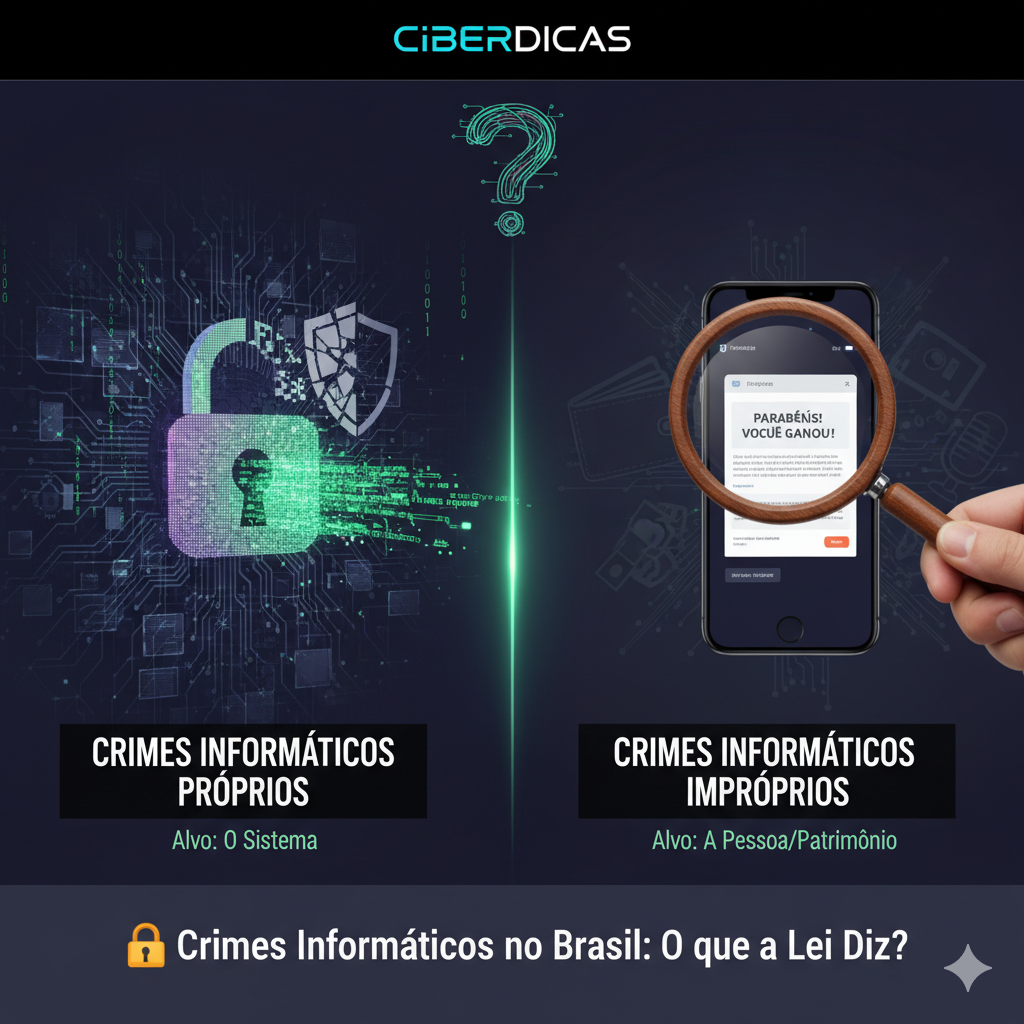

O Ponto Central: Crimes Informáticos Próprios vs. Impróprios

Para entender a legislação, você precisa primeiro saber que nem todo crime que acontece em um computador é “igual” perante a lei. A doutrina (o estudo do Direito) os divide em duas categorias principais:

- Crimes Informáticos Próprios (ou Puros): São crimes que só podem existir no ambiente digital. O alvo é o próprio sistema, o dado ou a rede. Sem a informática, o crime não existe.

- Crimes Informáticos Impróprios (ou Comuns): São crimes tradicionais (como furto, difamação, estelionato) que apenas usam o computador como ferramenta para serem executados. O crime já existia antes da internet, mas agora ganhou um novo meio.

Entender essa diferença é a chave para responder à pergunta e aprofundar seu conhecimento.

Análise Detalhada das Opções

Vamos dissecar cada item da questão, com base na legislação brasileira, para entender onde eles se encaixam.

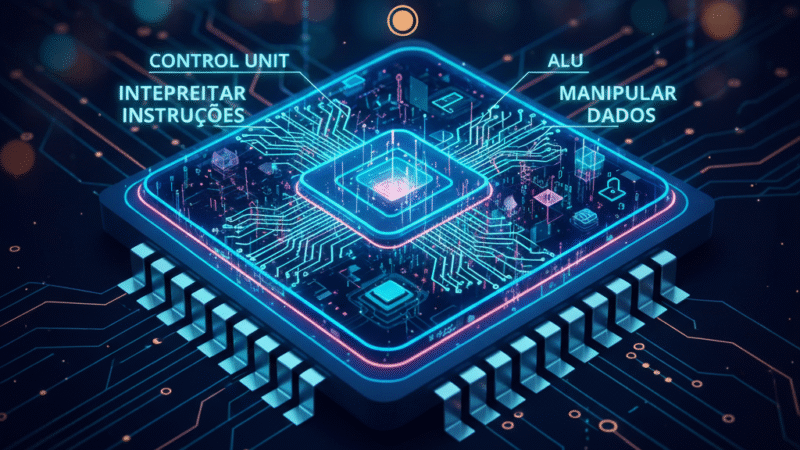

b. Invasão de Dispositivo Informático (O Crime Próprio)

- O que é? Este é o exemplo clássico de um crime informático próprio.

- Base Legal: Previsto no Art. 154-A do Código Penal, conhecido popularmente como “Lei Carolina Dieckmann”.

- O que diz a lei? A lei pune o ato de “Invadir dispositivo informático alheio, conectado ou não à rede de computadores, com o fim de obter, adulterar ou destruir dados ou informações sem autorização”.

- Por que é “Próprio”? Porque o alvo é o sistema. O ato de “invadir” um sistema para “obter dados” não tem um paralelo exato no mundo físico pré-internet. O bem que a lei protege aqui é a inviolabilidade dos dados e a segurança dos sistemas.

a. Fraude Eletrônica (O Crime Impróprio Patrimonial)

- O que é? Aqui, o computador é a ferramenta para cometer um crime que já existe: o Estelionato (Art. 171 do Código Penal).

- Base Legal: Recentemente, a legislação foi atualizada (Lei 14.155/2021) para incluir especificamente a “Fraude Eletrônica” (Art. 171, § 2º-A) e o “Estelionato Eletrônico”.

- O que diz a lei? Pune a fraude “cometida com a utilização de informações fornecidas pela vítima ou por terceiro induzido a erro, por meio de redes sociais, contatos telefônicos ou envio de correio eletrônico fraudulento (phishing), ou por qualquer outro meio fraudulento análogo.”

- Por que é “Impróprio”? O objetivo não é invadir o sistema, mas enganar uma pessoa para obter vantagem financeira. É um crime contra o patrimônio, que apenas usa um meio eletrônico para ser aplicado. O golpe do bilhete premiado (físico) e o golpe do phishing (digital) são, em essência, o mesmo crime: Estelionato.

c. Difamação Online (O Crime Impróprio contra a Honra)

- O que é? Este é outro exemplo claro de crime informático impróprio.

- Base Legal: O crime é a Difamação (Art. 139 do Código Penal), parte dos “Crimes contra a Honra”.

- O que diz a lei? A difamação é o ato de “difamar alguém, imputando-lhe fato ofensivo à sua reputação”.

- Por que é “Impróprio”? O crime é atacar a honra de alguém. Fazer isso em um post de rede social, em um grupo de WhatsApp ou gritando na praça pública resulta no mesmo crime. A internet (o “online”) é apenas o meio que, inclusive, atua como uma causa de aumento de pena (Art. 141, § 2º), pois facilita a propagação da ofensa. O bem protegido é a honra, não o sistema.

Conclusão: Respondendo à Pergunta e Além

Agora, vamos voltar à opção final da pergunta:

d. Todos os anteriores são crimes informáticos próprios.

Com base na nossa análise, essa afirmação está definitivamente incorreta.

- A Fraude Eletrônica (a) é um crime impróprio (contra o patrimônio).

- A Difamação Online (c) é um crime impróprio (contra a honra).

- Apenas a Invasão de Dispositivo (b) é um crime informático próprio (contra a inviolabilidade dos dados/sistemas).

Portanto, a pergunta inicial serve como um excelente exercício para identificar e diferenciar as duas grandes categorias de crimes cibernéticos.

O que diferencia os crimes informáticos (como a fraude) de condutas não relacionadas à informática (como a fraude comum) não é o crime em si, mas o meio utilizado. Já o que diferencia um crime informático próprio (invasão) é que o próprio sistema é o bem jurídico protegido pela lei.

Para o aluno, fica a lição: o mundo digital não é uma “terra sem lei”. Na verdade, ele é coberto tanto pelas leis que já existiam (adaptadas) quanto por leis novíssimas, criadas especificamente para proteger nossos dados e sistemas.

Espero que esta publicação tenha ajudado a complementar seu conhecimento! Continue seguro e continue estudando.